È partita nei giorni scorsi una nuova ondata per il ransomware TeslaCrypt 3.0. I ransomware sono virus informatici particolarmente fastidiosi che bloccano i documenti contenuti sui PC infettati, segue una comunicazione con la richiesta di un riscatto per lo sblocco. L’infezione riguarda anche l’Italia.

Il virus arriva per generalmente per e-mail con diversi soggetti e testi e da contatti noti. In passato ransomware come Cryptolocker, Cryptowall e TorrentLocker erano contenuti in invii con fatture o note di credito in allegato o disponibili a un link contenuto nel messaggio di posta elettronica. In seguito si è passati a codici di tracking di corrieri espresso o bollette elettriche e telefoniche.

Nella versione più recente l’e-mail non ha testo se non la data d’invio, talvolta identica a quella inserita nell’oggetto, e ha un allegato .ZIP che contiene un file con estensione .JS (ad esempio invoice_DjzkX0.js o invoice_scan_jWNWc3.js). Lo script, se aperto, implementa la funzione di dropper e scarica il payload che infetta il pc. Se non si apre l’allegato la semplice apertura del testo dell’e-mail non comporta pericoli.

I file crittati hanno estensioni .XXX, .TTT e .MICRO e cambia il metodo con cui viene scambiata la chiave di cifratura. Per le versioni precedenti era stato sviluppato un decrittatore come era avvenuto per CryptoLocker, ma non funziona con questa versione.

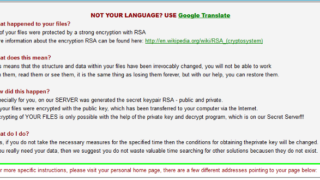

Una volta crittati i documenti nelle cartelle dove risiedono i file codificati appaiono i file help_recover_instructions.BMP e help_recover_instructions.TXT. Viene richiesto un riscatto di 500 dollari in bitcoin.

Gli antivirus non sempre si sono rivelati in grado di rilevare l’infezione.

L’anno terribilis del ransomware prosegue.