Gli attacchi informatici aumentano vertiginosamente in numero e pericolosità, i cyber-criminali sono sempre più risoluti nei loro tentativi di assalto ai server remoti e una password robusta, davvero a prova di compromissione continua a rappresentare uno dei pre-requisiti indispensabili per gestire la nostra vita digitale in tutta tranquillità.

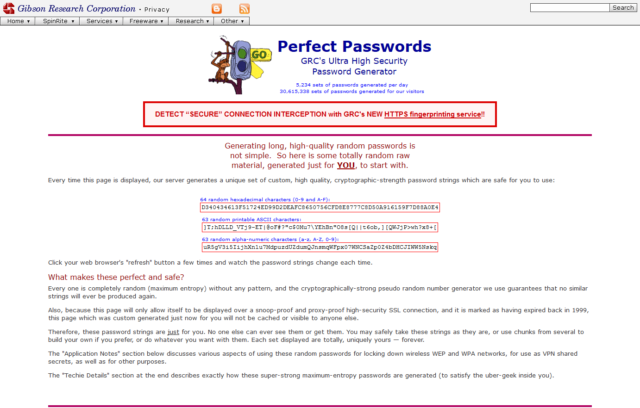

In Rete esistono un gran numero di strumenti per la creazione di password resistenti agli attacchi a forza bruta, capaci cioè di non svelarsi ai tentativi di violazione basati su dizionari, composizioni di parole o espressioni comuni e sondaggi di algoritmi di sicurezza vulnerabili. Uno dei più vecchi – e più affidabili – è ospitato sulla pagina Ultra High Security Password Generator (UHSPG) sul sito del ricercatore di sicurezza Steve Gibson (Gibson Research Corporation).

- Con GRC Ultra High Security Password Generator possiamo creare password a prova di cyber-criminali

Ogni volta che l’utente visita o ricarica la pagina di UHSPG, il server genera “un set di password unico, di alta qualità e crittograficamente robusto” che è poi possibile adottare per proteggere un account o l’accesso a un software in locale. In particolare UHSPG crea tre diversi tipi di password, una da 64 caratteri esclusivamente esadecimali, una contenente 63 caratteri stampabili del codice ASCII e una composta da 63 caratteri alfanumerici (maiuscole, minuscole, 0-9). Tutte le password vengono create a partire da un sistema di generazione di numeri pseudo-casuali, e la pagina Web è programmata in modo da evitare di finire nella cache così da essere visibile esclusivamente all’utente e solo in quel preciso momento.

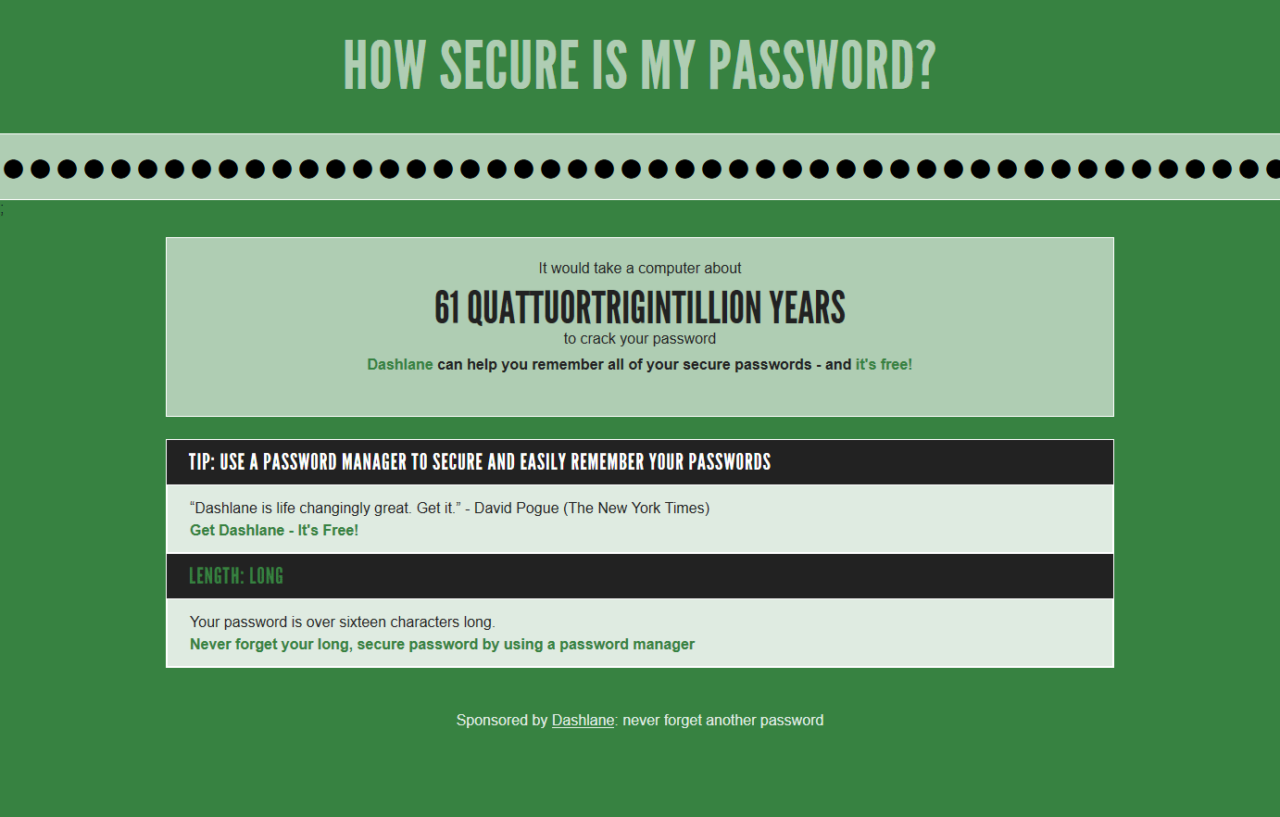

Una volta creata la nostra password crittograficamente sicura, possiamo confermarne la robustezza usando How Secure Is My Password?: il sito fornisce una stima del tempo necessario a un computer per crackare la password che abbiamo specificato, restituendo in genere tempistiche estremamente dilatate nel tempo (quadrilioni o 10 elevato alla quindicesima di anni, sestilioni, settilioni di anni eccetera) se una password è davvero a prova di crack. Vengono inoltre fornite indicazioni su come ottimizzare la password nel caso in cui non risulti sufficientemente lunga o non contenga una varietà di lettere e simboli adeguata. Sviluppatori e utenti paranoici possono verificare in prima persona la sicurezza del codice sorgente del sito su GitHub.

- How Secure Is My Password restituisce il tempo necessario a un PC per crackare la nostra password. Nella migliore delle ipotesi si tratta di un tempo estremamente lungo…

Se infine vogliamo essere davvero sicuri al 100% di aver creato una password infrangibile, possiamo verificare la sua eventuale presenza tra i database compromessi finiti on-line grazie al sito Pwned Passwords. In tal modo potremo testare la robustezza della parola chiave appena creata mettendola a confronto con il mezzo miliardo di credenziali violate già indicizzato dal servizio.