I cyber-criminali hanno preso di mira la piattaforma multimediale Kodi, un tool open source molto popolare presso gli utenti interessati a costruirsi il proprio “media center” fatto in casa e, a quanto pare, anche presso gli autori di malware specializzati nel mining di criptomoneta. Scoperto da ESET, il nuovo attacco passa dagli add-on di terze parti ed è attivo da parecchi mesi.

Una delle caratteristiche più interessanti di Kodi (progetto precedentemente noto come XBMC) è infatti la possibilità di estendere le funzionalità di base grazie all’installazione di componenti aggiuntivi, add-on scaricabili sia dai repository ufficiali che da quelli di terze parti non riconosciuti ufficialmente da XBMC Foundation.

Il nuovo attacco è partito dai repository di terze parti Bubbles e Gaia a dicembre 2017, spiegano i ricercatori di ESET, con il codice malevolo che si è poi diffuso anche ad altri archivi di add-on tra cui l’olandese XvMBC – su cui è stato poi individuato.

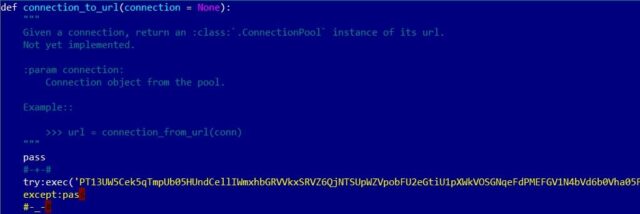

Progettato per infettare i sistemi basati su Windows e Linux (alla faccia della sicurezza superiore degli OS del Pinguino…), il malware ha una configurazione multi-strato pensata per rendere più difficile l’identificazione del payload principale. L’obiettivo di quest’ultimo è invece il mining di Monero, una moneta virtuale particolarmente popolare nel business del cyber-crimine per via delle sue maggiori garanzie di riservatezza rispetto al solito Bitcoin.

Anche se il valore delle criptomonete è al suo minimo storico, insomma, gli hacker black hat continuano a servirsi di questo strumento altamente speculativo per trasformare le risorse di calcolo degli utenti in denaro (virtuale). Stando ai dati telemetrici registrati da ESET, i paesi maggiormente colpiti dal nuovo miner sono Stati Uniti, Israele, Grecia, Regno Unito e Paesi Bassi, mentre l’Italia è al decimo posto a livello mondiale.

Che fare per contrastare l’infezione? I repository su cui è stata individuata la minaccia dovrebbero aver già provveduto alla sua eliminazione, mentre per gli utenti finali ESET consiglia di utilizzare “una soluzione di sicurezza affidabile” e procedere alla scansione dei sistemi su cui è installato il media player di XBMC.